El equipo de investigación de ESET descubrió docenas de sitios web que se hacían pasar por Telegram y WhatsApp apuntando principalmente a usuarios de Android y Windows con versiones troyanizadas de estas aplicaciones de mensajería instantánea.

La mayoría de las aplicaciones maliciosas identificadas son clippers, un tipo de malware que roba o modifica el contenido almacenado en el portapapeles (en inglés clipboard). Todos estos clippers buscan robar los fondos de las víctimas, y varios apuntan a las billeteras de criptomonedas.

Esta es la primera vez que ESET observa el uso de clippers para Android disfrazados como apps de mensajería instantánea. Además, algunas de estas aplicaciones utilizan el reconocimiento óptico de caracteres (OCR) para reconocer el texto de las capturas de pantalla almacenadas en los dispositivos comprometidos, otra novedad para el malware de Android. “No solo se identificaron los primeros clippers en apps de mensajería instantánea, sino que se descubrió varios grupos de ellos. El propósito principal de los clippers descubiertos es interceptar las comunicaciones en las apps de mensajería que utiliza la víctima y reemplazar cualquier dirección de billetera de criptomonedas enviada y recibida con direcciones que pertenecen a los atacantes. Además de las versiones troyanizadas de las aplicaciones de WhatsApp y Telegram para Android, también se encontraron de las mismas apps para Windows”, comentó Camilo Gutiérrez Amaya, Jefe del Laboratorio de Investigación de ESET Latinoamérica.

¿Qué es un clipper y por qué los ciberdelincuentes lo utilizan?

Se trata de una pieza de código malicioso que copia o modifica el contenido en el portapapeles de un sistema. Los clippers son atractivos para los ciberdelincuentes interesados en robar criptomonedas porque las direcciones de las billeteras de criptomonedas en línea están compuestas de largas cadenas de caracteres y, en lugar de escribirlas, los usuarios tienden a copiar y pegar las direcciones usando el portapapeles. Un clipper puede aprovechar esto interceptando el contenido del portapapeles y reemplazando cualquier dirección de billetera de criptomonedas copiada con una a la que los atacantes tienen bajo su control.

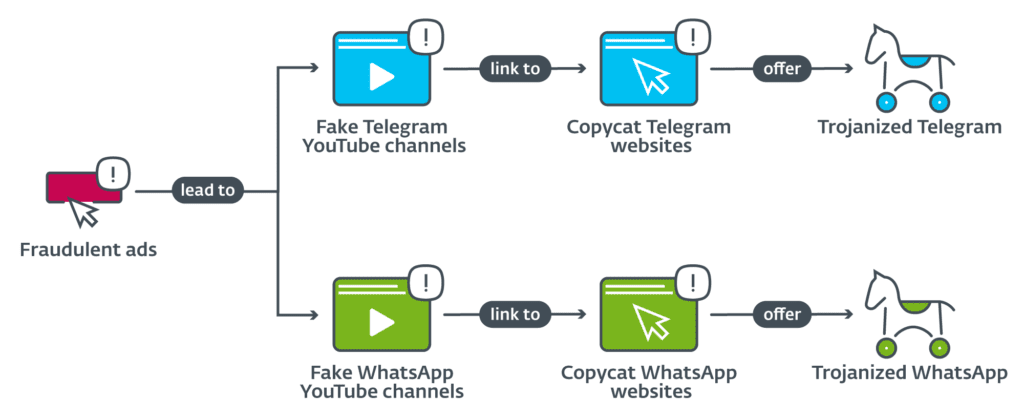

Según ESET, los operadores detrás de estas amenazas primero configuraron anuncios de Google que conducen a canales de YouTube fraudulentos, que luego redirigen a los desafortunados espectadores a imitar los sitios web de Telegram y WhatsApp. Además de eso, un grupo en particular de Telegram también anunció una versión maliciosa de la aplicación que afirmaba tener un servicio proxy gratuito fuera de China. Cuando ESET descubrió estos anuncios fraudulentos y los canales de YouTube relacionados, los informó a Google, que los cerró todos de inmediato.

En cuanto a la distribución, según el idioma utilizado en las aplicaciones que se presentan como copias, parece que los operadores detrás de ellas se dirigen principalmente a usuarios de habla china. Debido a que tanto Telegram como WhatsApp están bloqueados en China desde hace varios años, con Telegram bloqueado desde 2015 y WhatsApp desde 2017, las personas que desean utilizar estos servicios tienen que recurrir a medios alternativos para obtenerlos.

Los atacantes compraron Google Ads que redirigen a YouTube, lo que ayuda a los atacantes a llegar a la parte superior de los resultados de búsqueda y también evita que los sitios web falsos que utilizan sean marcados como estafas, ya que los anuncios se vinculan a un servicio legítimo que Google Ads presumiblemente lo considera cconfiable.

Durante la investigación, ESET encontró cientos de canales de YouTube que apuntan a docenas de sitios web falsos de Telegram y WhatsApp. Estos sitios se hacen pasar por servicios legítimos y ofrecen versiones de escritorio y móviles de la aplicación para descargar. Ninguna de las aplicaciones analizadas estaba disponible en la tienda Google.

El objetivo principal de las aplicaciones para Android troyanizadas es interceptar los mensajes de chat de las víctimas y cambiar cualquier dirección de billetera de criptomonedas por otras pertenecientes a los atacantes, o filtrar información confidencial que permitiría a los atacantes robar los fondos de criptomonedas de las víctimas. Esta es la primera vez que ESET identifica clippers que apuntan específicamente a apps de mensajería instantánea.

Desde ESET observaron que al reemplazar las direcciones de las billeteras las aplicaciones troyanizadas para Telegram se comportan de manera diferente a las de WhatsApp. Una víctima que use la versión maliciosa de la aplicación de Telegram seguirá viendo la dirección original hasta que se reinicie la aplicación, después de lo cual la dirección mostrada será la que pertenece al atacante. Por el contrario, la propia dirección de la víctima se verá en los mensajes enviados si utiliza una versión troyanizada de WhatsApp, mientras que el destinatario del mensaje recibirá la dirección del atacante.