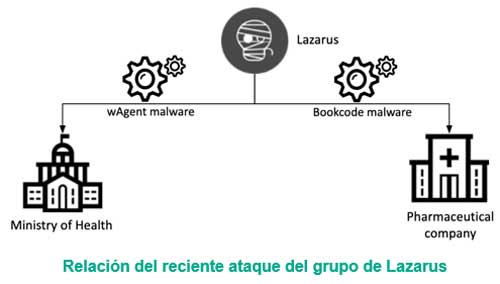

Los investigadores de Kaspersky identificaron dos incidentes APT que tuvieron como objetivo entidades relacionadas con la investigación sobre la COVID-19. Los expertos indicaron que las actividades pueden ser atribuidas al grupo Lazarus.

A medida que la pandemia y las medidas restrictivas en todo el mundo continuaban, se intentó acelerar el desarrollo de la vacuna a través de cualquier medio disponible. Aunque la mayor parte del trabajo se realizó con buenas intenciones, ha existido otra cara de la moneda, ya que algunos actores de amenaza han tratado de sacar provecho para su propio beneficio. Los expertos de Kaspersky han rastreado las campañas del grupo Lazarus dirigidas a diversas industrias, descubriendo que este grupo estuvo detrás de un par de incidentes relacionados con la COVID-19 hace sólo un par de meses.

El primer APT fue contra un organismo de un Ministerio de Sanidad. El 27 de octubre de 2020 dos servidores de Windows de la organización fueron comprometidos con un sofisticado malware, viejo conocido por Kaspersky y denominado ‘wAgent’.

Un análisis más detallado ha demostrado que el malware wAgent utilizado contra esta entidad tiene el mismo esquema de infección que el que el grupo Lazarus utilizó anteriormente en los ataques a empresas de criptomoneda.

El segundo incidente APT involucró a una compañía farmacéutica. Según la telemetría de Kaspersky, la compañía sufrió una brecha de datos el 25 de septiembre de 2020.

La empresa se encuentra desarrollando una vacuna contra la COVID-19 y también está autorizada para producirla y distribuirla.

Esta vez, el atacante desplegó el malware Bookcode, previamente reportado por el proveedor de seguridad por su conexión con Lazarus en un ataque a la cadena de suministro a través de una compañía de software surcoreana. Los investigadores de Kaspersky también fueron testigos de cómo el grupo Lazarus llevó a cabo un spear-phishing o comprometió estratégicamente los sitios web con el fin de distribuir el malware de Bookcode en el pasado.

Tanto el malware wAgent como el Bookcode, utilizados en ambos ataques, tienen funcionalidades similares, como una puerta trasera con funciones completas. Después de desplegar la carga útil final, el operador del malware puede controlar la máquina de la víctima de casi cualquier manera que desee.

Dadas las coincidencias observadas, los investigadores de Kaspersky confirman con seguridad que ambos incidentes están conectados con el grupo Lazarus. La investigación sigue en curso.

«Estos dos incidentes revelan el interés del grupo Lazarus en la inteligencia relacionada con COVID-19. Aunque este grupo es conocido principalmente por sus actividades financieras, es un buen recordatorio de que también puede estar detrás de la investigación estratégica. Creemos que todas las entidades que participan actualmente en actividades como la investigación de vacunas o la gestión de crisis deberían estar en alerta máxima por si se producen ciberataques», comenta Seongsu Park, experto en seguridad de Kaspersky.