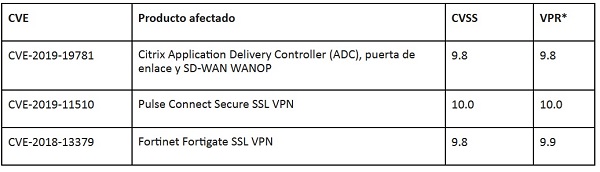

A principios de este año, el equipo de respuesta de seguridad de Tenable (SRT) publicó el informe Retrospectiva del panorama de amenazas (TLR) que examina las principales tendencias de 2020. Una de esas tendencias fue la popularidad de las vulnerabilidades de la red privada virtual (VPN) de capa de sockets seguros (SSL) con actores de amenazas. El estudio destacó específicamente las siguientes tres vulnerabilidades críticas de SSL VPN que se han convertido en algunas de las más explotadas por grupos de ransomware y actores de amenazas persistentes avanzadas.

Para priorizar de manera efectiva los esfuerzos de remediación, los defensores deben comprender cómo los atacantes están apuntando a las organizaciones y luego actuar en base a ese conocimiento. Las vulnerabilidades en los productos SSL VPN son algunas de las más explotadas por los atacantes para el acceso inicial a las redes objetivo, actuando como una puerta para la explotación. Para defender las redes empresariales distribuidas, los equipos deben asegurarse de que sus productos VPN SSL estén completamente actualizados y configurados correctamente para mantener alejados a los atacantes.

Puede ser de conocimiento común, pero vale la pena repetirlo: los actores de amenazas habitualmente explotan vulnerabilidades más antiguas para las que hay exploit o código PoC disponible. Todos los productos, descritos en una investigación de Tenable, han sido atacados por grupos de ransomware para obtener una entrada inicial a las redes. La mayoría de los grupos de ransomware modernos operan como un ransomware-as-a-service, donde proporcionan el malware y la infraestructura, pero dependen de los afiliados para obtener acceso a las organizaciones a fin de implementar su ransomware. Los afiliados utilizan una variedad de métodos para ingresar. Debido a que las VPN SSL brindan una puerta de entrada a las organizaciones, los afiliados de ransomware continuarán atacando estas fallas sin parchear hasta que las organizaciones tomen medidas para reforzar estos puntos de entrada parchando las vulnerabilidades en los productos VPN SSL.

Si bien nuestro enfoque aquí está en algunas vulnerabilidades específicas, la lección importante es que el mantenimiento y parcheo de rutina para las VPN SSL es un aspecto absolutamente crítico de la higiene cibernética. Otras tres vulnerabilidades en Citrix ADC, Gateway y SD-WAN (CVE-2020-8193, CVE-2020-8195 y CVE-2020-8196) fueron explotadas por atacantes el año pasado, incluidos los actores de amenazas chinos que atacaron las vulnerabilidades que cubrimos en detalle en este documento.

Los actores de amenazas también han explotado múltiples vulnerabilidades en Pulse Connect Secure y Fortinet, incluso si mostraron una preferencia por algunas vulnerabilidades específicas. Las vulnerabilidades de Pulse Connect Secure son particularmente favorecidas por los actores de amenazas. Hay al menos 16 familias de malware que se han desarrollado para aprovechar las vulnerabilidades en Pulse Connect Secure, lo que solidifica aún más el valor de las fallas heredadas en las VPN SSL para ciberdelincuentes y grupos APT. Fortinet, CVE-2018-13383 y CVE-2018-13382 podrían ser valiosas para los atacantes, particularmente en cadenas de exploits. Ambas vulnerabilidades fueron explotadas por grupos APT.

Abordar estas vulnerabilidades persistentemente explotadas en las VPN SSL es, quizás, la decisión de priorización más fácil para todas las organizaciones. Los parches han estado disponibles para estas vulnerabilidades durante años; atacantes de todo tipo los han estado apuntando durante el mismo tiempo. Las agencias gubernamentales han emitido múltiples alertas que abogan por una acción inmediata. La creación de ventanas de mantenimiento para actualizar las VPN SSL puede ser difícil, especialmente con trabajadores remotos distribuidos en zonas horarias. Pero si su organización utiliza uno de estos productos y aún no ha parchado las vulnerabilidades relevantes, desarrolle un plan ahora mismo para abordarlo. El riesgo es difícil de subestimar.